هی سیلیکان و اعدام مورد اعتماد

AI SoCs HSilicon 2025 یک محیط اجرای قابل اعتماد (TEE) یکپارچه می کند. این سیستم پایان به پایان را تحویل می دهد

AI SoCs HSilicon 2025 یک محیط اجرای قابل اعتماد (TEE) یکپارچه می کند. این سیستم امنیت پایان به پایان برای مدل ها و اطلاعات هدایت می کند. نوآوری کلیدی آن یک سخت افزار و معماری نرم افزار است. ساختن يک پايه مورد اعتماد براي اجراي زير پائيني این طراحی تخصص با TEE های عمومی تضاد دارد که اغلب نمایش قابل توجهی برای بارهای کارهای AI را معرفی می کند.

یادداشت: TEE های عمومی می توانند در صورت اجرای AI را اجرا کنند، مخصوصا در سناری های پیچیده نشان دهند.

| نوع TEE | نمایشه | سر جارویی | لاتنسی |

|---|---|---|---|

| SGX | تک سطح (Llama۲) | ۴.۸۰-6.۱٪ | 20 درصد |

| TDX | تک سطح (Llama۲) | ۵۵۱- ۱۷۸۶٪ | 20 درصد |

| TDX | چند ساکت | 12.11-23.81%. | مربوط نیست |

| SGX | چند ساکت) مدل های بزرگ ( | مربوط نیست | تا ۲۳۰ |

حذف کلید

- هي سيليکونمنطقه اي خاصي داشته باشيد این منطقه از مدل ها و اطلاعات محافظت می کند.

- تراشه ها از نقشه امنيت بر اساس طراحي استفاده ميکنن اين يعني امنيت از اول ساخته شده

- سیستم از مدل های AI محافظت میکنه وقتی اونا بار و کار میکنن از رمزگشايي و چک هاي قوي استفاده ميکنه تا اونا رو امن نگه داره

- اين چيپس ها دارنسخت افزار ویژهبراي وظايف امنيتي. این کار امنیتی رو سریع میکنه و سرعت کم نمیکنه

- تراشه ها در برابر حمله های زیادی محافظت میکنن اینها شامل حمله های فیزیکی و هک های نرم افزار هستند.

امنيت از ديسن

هيسيکان امنيت رو در هر مرحله ي توسعه ي سوسي قرار ميده این فلسفه "Security by طراحی" فراتر از اجرا می شود. یک پایه ای امن تر و امن تر برای دستگاه های AI اولویت می کند، از بلوک های IP سیلیکون تا فور افزار. این روش مقاله برای ساخت اعتماد به سیستم های AI و IoT حیاتی است. امنیت معماری روی سه ستون هسته است.

...بند خانواده و شیرین ...

سيستم از لحظه اي که قدرت داره اعتماد ميکنه يه پروسه ي چکمه اي ايمني يه "زنجيره اي از اعتماد" درست ميکنه اين فرايند با يکي شروع ميشهریشه اف اعتماد مبنای سخت افزار شامل کلیدهای رمزنگاری ناپذیری. این ریشهامضای دیجیتالی و هش اجزای نرم افزار بعدی را تأیید می کندقبل از اينکه اجازه بدههر اجزای اعتبار یافته سپس بعدی را در دنباله وارسی می کند.هر شکستی در هر مرحله ای که فوراً راه اندازی رو متوقف میکنه. این وارسی مرحله به قدم اطمینان می دهد که دستگاه فقط کد معتبر و اعتماد را اجرا می کند.

قضایی هاردور-لوئل برای الی

SoC انزویی قوی سطح سخت افزار برای بارهای کارهای AI فراهم می کند. ازش استفاده ميکنهواحد مدیریت حافظه داخلی (MMUs) برای ایجاد مناطق محافظت شده برای شتاب دهنده AI. این مانع سخت افزاری از دسترسی یا خراب کردن مدل AI و داده های حساس آن در طی عملیات جلوگیری می کند. سیستم همچنین دستیابی مستقیم حافظه (DMA) را پیکربندی می کندمطمئن شدن اطلاعات فقط بین اجزای مجازی جریان میشه این جدایی سخت برای محیط اعدام امن ضروری است .

ماموران ارتباطی قرار گرفته

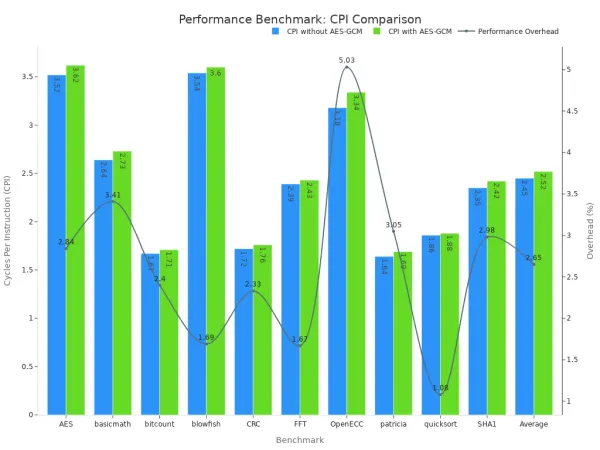

امنیت قوی نیاز به رمزنگاری موثر داره ضربه ی رمزنگاری رمزنگاری یکپارچه میکنه تا محاسبات جدید رو کنترل کنه این بلاک های سخت افزار عملیات مانند هاشی و رمزگذاری بسیار موثرتر از یک CPU عمومی به کار می روند. این روش مجازات عملی را کمتر می سازد، که برای برنامه های AI و IoT حیاتی است. داده ها نشان می دهند که این امنیت سخت افزار تاثیر کمتر بر عملکرد کلی اثر دارد.

همونطور که نشون ميده،عملکرد متوسط از عملیات رمزگشایی فقط 2.65 درصد استتاييد کردن کاراي شتاب دهنده.

آزمایش های صداقت

فرايند پوتين امن يه پايه اعتماد ميسازه سپس سیستم از این بنیاد برای محافظت از مدل AI و داده در حین عملیات استفاده می کند. این محیط اعدام مورد اعتماد به چندین ستون کلیدی وابسته به حفظ امنیتی از بارگذاری تا مثال است.

مدیر مادول لختی و تحقیق

اموال هوشیاری یک مدل AI زمانی که بارش می شود آسیب پذیر است.حافظه. هیسیکان TEE از یک فرایند چند مرحله برای بار و اجرای مدل ها استفاده می کند. اين...اجرای امنصداقت و محرمانه مدل رو تضمين ميکنه

- ترتیب و تبدیل کلید: در آنگاه امن اول هویت خود را به یک سرویس مدیریت کلید دور (KMS) ثابت می کند. پس از تأیید کردن آنکلا واقعی، KMS کلیدهای رمزگشایی لازم را می فرستد.

- فراهم کردن مدل: مدل AI رمزگذاری شده به دستگاه جریان می شود. این مدل رمزگذاری شده باقی می ماند تا اینکه داخل حافظه محافظت شده TEE باشد.

- دریافت دادههمچنین اثبات هویت خود را به دستگاه مشتری می کند. موکل بعدش داده هاي ورودي خودش رو قبل از فرستادنش رمزگشايي ميکنه انکلو ورودی را رمزگشایی می کند، تصویر را انجام می دهد، و خروجی را دوباره رمزگذاری می کند.

- رمزبندی امنمدل AI فقط در حافظه محافظت شده TEE رمزگشایی شده است. این گام اطمینان میده که وزن های مدل و معماری هیچوقت در خارج از منطقه امن فاش نمی شوند.

صداقت قبل از اجرا سیستم از روش های چندین گواهی استفاده می کند تا صداقت خود را تایید کند. این چک ها شامل میشهگواهی کنترل جریان برای تأیید مسیر اجرای نرم افزار و نشانه های آب های خاصی که در مدل AI بسته شده اند. گواهی از راه دور تایید می کند که ویژگی های امنیتی فعال هستند و محیط زیست قبل از پردازش اطلاعات حساسی رو دستکاری نکرده است.

اقتصاد واقعی

زمانی که بار شد، مدل و داده های مربوط به آن محافظت می شوند. SoC رمزگذاری حافظه زمان واقعی را برای تمام عملیات در TEE انجام می دهد. ازش استفاده ميکنهموتورهای سخت افزار وقف شدهبرای رمزگشایی و رمزگشایی اطلاعاتی که بین شتاب دهنده AI و رام سیستم حرکت میکنه این فرایند شبیه ویژگی های حفاظت حافظه در فن آوری محرمانه پیشرفته یافت میشهAMD SEV-SNP و Intel TDX.

این رویکرد اولین سخت افزار برای اجرای حیاتی است.رمزگشایی بر اساس نرم افزار ضربه های قابل توجهی را ایجاد می کند و کارهای AI را کم می کند. طراحی هیسیکان با استفاده از مرکز رمز اختصاصی از این جلوگیری می کند. این شتاب دهنده ها با کمینه بار CPU و تأخیر رمزبندی می کنند، یک ویژگی حیاتی برای برنامه های ال.آی در زمان واقعیآیوتو دستگاه هاي لبه این کاربردی اطمینان می دهد که امنیت قوی را سرعت پردازش داده به خطر نمی اندازد.

یک دستور دادگاه

هدف نهایی TEE اینه که جلوگیری کنهنقض اطلاعات. این با ایجاد یک مانع غیر قابل توجهی در اطراف بار کارهای AI به این دست می دهد. حتی اگر یه حمله کننده کنترل سیستم عامل اصلی رو بدست بیاره این مدل امنیتی قوی از حریم خصوصی کاربر و اموال هوشی مدل محافظت می کند.

طراحي TEE جلوگيري ميکنهنقض اطلاعاتبا اجراي چهار اصول اصلي:

- انزوات: کد و داده کاملاً از بقیه سیستم جدا شده اند.

- محرمانه: تمام محاسبات رمزگذاری شده و فقط در TEE قابل دسترسی هستند.

- کاملی: سیستم اطمینان می دهد که کد و داده توسط هیچ تهدید خارجی تغییر نمی کنند.

- آزمایش: این مدرک رمزنگاری ارائه می دهد که TEE کد اعتماد واقعی و اجرا می شود.

با هم این ویژگی ها یه صندوق امن برای عملیات AI ای ایجاد میکنن اونا کل چرخهٔ زندگی اطلاعات حساسی را از ورودی های رمزگذاری شده تا نتایج نهایی رمزگذاری شده محافظت می کنند. این حفاظت مقطعی برای ساختن اعتماد در نسل بعدی و اعتماد ضروری است.آیوتسيستم ها.

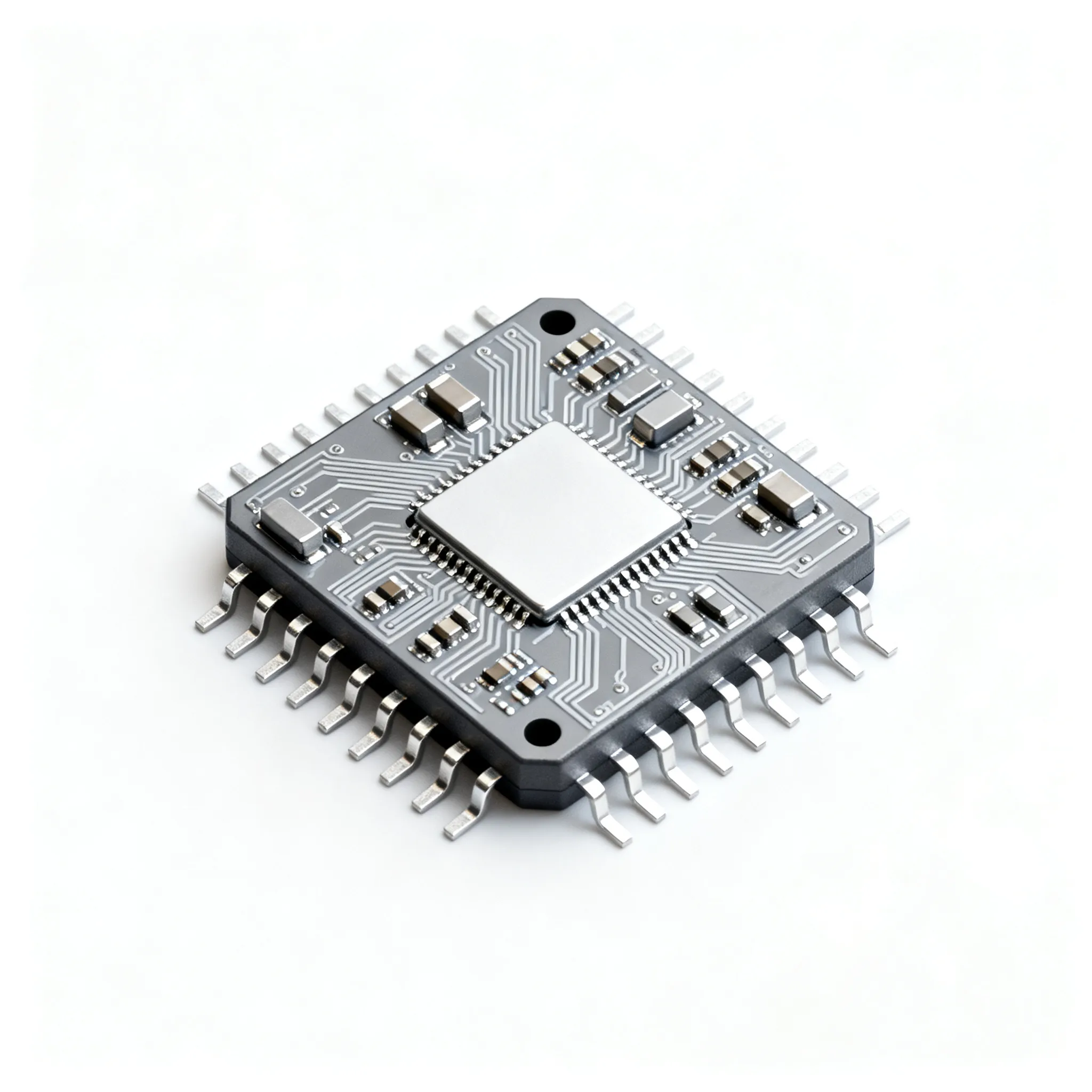

عمومی تقاضای عمیق

معماری های سیلیکان یک محیط اعدام مخصوص ارائه می کند. این طراحی به طور قابل توجهی از راه حل های عمومی متفاوت است. درک این تفاوت ها برتری های سیستم برای بارهای کاری های ای مدرن را مشخص می کند. این مقایسه روی عملکرد، امنیت و یکپارچه سازی توسعه دهنده تمرکز می کند.

ارتباطات در ایل

محیط های اجرای اعتماد عمومی (TEEs) معمولاً با خواسته های AI مبارزه می کنند. سیستم هایی مثل آرم تریست زون دنیای امنیتی ایجاد میکنند که از سیستم عامل معمولی است. این جدایی موثر است ولی می تواند مجازات عملی را معرفی کند. هر بار که داده یا کنترل بین جهان های معمولی و امن عبور می کند، سیستم یک کلید متن را اجرا می کند. این سوئیچ ها یک مشکل بزرگ برای AI زمان واقعی است.

طراحي هاي سيليکان اين بالا رو کمتر ميکنه از یک روش طراحی استفاده می کند که سخت افزار AI و TEE به شدت یکپارچه شده اند. این معماری نیاز به سوئیچ های متن اغلب را کاهش می دهد.

- دریاچه کاهش یافته: سیستم وظایف AI را مستقیماً درون سخت افزار امن پردازش می کند. این هزینه های اجرا برای حرکت داده بین دامنه های جداگانه امنیتی اجتناب می کند.

- درجه بالایی: شتاب دهنده ی رمزگشایی و رمزگشایی اختصاص داده شده است. این کار را از پردازش پرداخت اصلی خاموش می کند و به آن اجازه می دهد روی تکلیف های دیگر تمرکز کند.

- مسیرهای داده بهینه شده: SoC کانال های DMA را برای جریان دادۀ امن و مستقیم بین حافظه و شتاب دهنده AI پیکربندی می کند. این نفوذ های کمتر یافت میشهسیستم های مجتمع شده.

این رویکرد تخصصی به اجرای قابل اعتماد "هیسیلیکان" یک لبه ی نمایش عمومی بر روی هدف عمومی برای AI تصوير طراحی، پردازش پایین پایین از زمین اولویت می کند.

فعالیت امنیت

در طی سال ها با چالش های امنیتی روبرو شده اند. پژوهشگران آسيب پذيرايي مربوط به حملات کنار کانال، الگوهاي دسترسي حافظه و اشکال نرم افزار را کشف کرده اند. طراحي هيسيکون از اين موضوعات گذشته ياد ميگيره این مقایسه های مخالف مخصوص برای رسیدن به آسیب پذیرایی های شناخته شده و تقویت وضعیت امنیتی اش را دارد.

برای مثال، برخی حملات بر معماری TrustZone منابع مشترکی مانند نهه های سیستم استفاده کرده اند. انزوای سطح سخت افزار های هیسیکان مرزهای سخت تری در اطراف حافظه ی شتاب دهنده AI را ایجاد می کند. ...... این جدایی برای یک حمله کننده در دنیای معمولی خیلی سخت تر می شود که عملیات های درون محیط امن رو مشاهده کنه طراحی مستقیماً آسیب پذیرایی های موجود در TEEs با اجرای افراطهای سخت افزار قوی تری ارجاع می کند.

دفاع فعال معماری فقط یک دیوار را ایجاد نمی کند بلکه فعال در برابر بردارهای حمله خاصی دفاع می کند. شامل ویژگی های سخت افزاری برای تصادفی تصادفی زمانی دسترسی حافظه و الگوهای مصرف قدرت افتاده است. این ویژگی ها برای محافظت از حمله های فیزیکی مهم است . این مدل امنیتی یک تفاوت کننده کلیدی است.

عشق با عموم

یک سیستم امنیتی قدرتمند تنها در صورتی که توسعه دهندگان می توانند به راحتی از آن استفاده کنند. یکپارچه سازی مدل AI با TEE های عمومی می تواند پیچیده باشد. توسعه دهندگان اغلب به تخصص عمیق در برنامه نویسی سیستم سطح پایین و رمزنگاری نیاز دارند. این پیچیدگی می تواند توسعه کند و خطای پیاده سازی را افزایش دهد.

سلام سیلیکان این فرایند رو ساده می کنه یک کیت ابتدای توسعه نرم افزار (SDK) با API سطح بالا فراهم می کند.

- API های ساده: توسعه دهندگان می توانند مدل های خود را با چند خط از رمز محافظت کنند. API جزئیات پیچیده ی شهادت، تبادل کلیدی و بار کردن امنیت رو اداره می کنه

- پشتیبانی زنجیره ابزار: ابزارهای توسعه بدون شکل با چارچوب های محبوب AI یکپارچه می کنند. این کار به توسعه دهندگان اجازه می دهد که مدل ها را بدون ترک محیط آشنای خود ساخته ، کمیته سازی کنند.

- مؤلفه های امن پیش ساخته شده: SDK شامل مولفه های قبلی بررسی شده برای وظایف مشترک است. این کار بارهای توسعه دهنده را کاهش می دهد و اطمینان می دهد که عملکردهای امنیتی بحرانی به درستی اجرا می شود.

این تمرکز بر روی استفاده از کاربردی چرخه توسعه را سرعت می دهد. مهندس های AI را قدرت می دهد تا برنامه های امنیتی بسازند بدون اینکه متخصص امنیتی بشند این جریان کاری استفاده شده ویژگی های پیشرفته امنیتی را برای گستره گستره ای از محصولات AI می سازد.

ارتباط برقرار کردن

وضعیت امنیتی قوی نیاز به دفاع در برابر حملات گسترده ای داره سوسيس هاي هيسيکون توسط ويژگي هاي پيشرفته براي رسيدن به تهديد هاي بحراني از دستمزد فيزيکي به سوء افزارهاي پيچيده این رویکرد برای امنیت سایبری برای محافظت از دستگاه های آیت مدرن ضروری است.

فضایی برای رسیدگی های زیبایی

حمله هاي فيزيکي سعي ميکنن مستقيما به ترکيبات داخلي يه چيپ دسترسي پيدا کنن این حمله ها تهدید جدی برای صداقت و صداقت است. روشهای عمومی شامل:

- مهندسی معکوستا طراحي چيپ رو درک کنه

- میکروپوشیگبراي دسترسي به خطوط اتوبوس داخلي با يه سوزن خوب.

- تزريق اشتباهيبراي خراب کردن عمليات معمولي و اسرار استخراج کنه

طراحی های سیلیکان شامل مواد مخالف قوی برای شکست این حملات است. ......لایه موره فعال و کپسول اپوکی. یک شبکه حساس روی تراشه ایجاد میکنه هر تلاشی برای شکستنش باعث یک پاسخ امنیتی فوری میشه مثل پاک کردن حافظه حساس اين سخت افزار امنيتي دستکاري فيزيکي رو خيلي سخت ميکنه

در مورد اشتباه ها

حمله هاي جانبي رمزگذاري مستقيما نميشکنه در عوض، اونا اطلاعات فيزيکي رو از تراشه تحليل ميکنن این حمله های امنیتی و حریم خصوصی می توانند از طریق مشاهده با دقت اسرار آشکار کنند .تحلیل قدرت ساده) SPA (و تحلیل قدرت تفاوتی) DPA (دو مثال است حمله کنندگان مصرف انرژی چیپ را اندازه گیری می کنند تا عملیات انجام شده یا حتی کلید مخفی که استفاده می شود. مواد مخالف موثر برای امنیت سایبری قوی ضروری است. SoC از چندین تکنیک برای تشخیص این فعالیت استفاده می کند.

تکنیک های دفاعی سخت افزار عملياتش رو براي مخفي کردن الگوهاي برق تصادفي ميکنه همچنین از الگوریتمهای زمان ثابت استفاده می کند. این الگوریتم ها مطمئن می شوند که عملکرد های رمزنگاری مقدار یکسان برای اجرای طول می کشد، بدون توجه از داده. این حمله کنندگان رو از دست دادن بینش از طریق تحلیل زمان بندی جلوگیری میکنه

نگهبانی یک کلاهبرداری

نقض سیستم یک نگرانی دائمی است مخصوصا با افزایش آسیب پذیری روزانه. يه حمله کننده ممکنه سيستم عامل اصلي رو به خطر بندازه سلام سيليکان طراحي شدهمدل های AIحتي در اين سناريو ...TEE یک محیط سخت افزار است. این کد و داده ها را از بقیه سیستم جدا می کند. سازمان ویژگی اصلی نمی تواند چیزی را در داخل آنگاه ببیند یا تغییر دهد.اين...جداگانه هسته ي دفاع از امنيت سايبريش است.

سيستم براي تشخيص تهديد استفاده ميکنه این رویکرد امنیت سایبری هدایت شده به شناسایی و خنثی بخش آسیب پذیری روز قبل از اینکه باعث شکاف بشه کمک میکنه این حریم خصوصی کاربر و اموال هوشی از مدل AI در برابر آسیب پذیرایی های صفر این معماری برای رسیدگی آسیب پذیری روزانه ساخته شده است، یک چالش ثابت برای IoT. نظارت دائمی برای آسیب پذیری روز صفر اطمینان می دهد که سیستم با تهدید جدید تطبیق می شود. این تمرکز بر روی آسیب پذیری روزه صفر، سکوی را تغییر می دهد. تشخیص آسیب پذیری روز صفر بخش اصلی طراحی آن است.

فلسفه "Security by طراحی" "هیسیلیکان" راه حل های محکم و امنیت را تحویل می دهد. محیط اجرای اعتماد طراحی شده آن مدل های AI و داده های کاربر را محافظت می کند. معماری بهتر از طریق بهینه سازی AI- خاص و اجرای سریع پیشنهاد می کند. این سیستم نقشه ای برای ساخت اعتماد در نسل بعدی AI و IoT فراهم می کند.

این اطلاعات حساسی را برای تکنولوژی هایی مانند یادگیری فدراسیونی دارد. این حفاظت از همه اطلاعات معماری را برای آینده IoT می سازد.

FAQ

محیط اعدام (TEE) چیست؟

یک محیط اعدام اعتماد (TEE) یک منطقه ای امن و انزوا در یک تراشه است. این کد و داده ها را از سیستم عامل اصلی محافظت می کند. این جدایی سطح سخت افزاری محرمانه و صداقت مدل های حساس AI و اطلاعات کاربر در طی پردازش ها را تضمین می کند.

چگونه این TEE عملکرد AI را بهبود می دهد؟

TEE به شدت با سخت افزار AI یکپارچه میشه این طراحی را با کمینه سازی سوئیچ های متن کاهش می دهد. همچنین شتاب دهنده ی رمزگشایی اختصاص داده شده از رمزگشایی استفاده می کنند. این ترکیب عملیات بالای سرعت را کمینه می کند، و وظایف AI را سریع تر از TEE های عمومی می سازد.

سيستم از حملات فيزيکي محافظت ميشه؟

بله. سوسی شامل مواد مخالف فیزیکی قوی است. یک لایه ی مواد فعال سطح تراشه رو پوشش میده هر تلاشي براي دستکاري با اين جريان باعث يک پاسخ امنيتي فوري ميشه این طراحی به طور مؤثر از حمله های حمله ای محافظت می کند.

این چگونه به توسعه دهندهٔ AI کمک می کند؟

هیسیکان یک کیت توسعه نرم افزار (SDK) را با API های ساده فراهم می کند. توسعه دهندگان می توانند مدل های AI را با کد کمتری امنیت دهند. وظيفه هاي پيچيده امنيتي مثل اطلاعات و مديريت کليد رو انجام ميده این رویکرد چرخه ی توسعه برای برنامه های امن AI را سریع می کند.